jmeter参数化csv+用户参数配合(请求加密,返回解密)

阅读文本大概需要3分钟。今天刷github发现了一个不错的在线的电子书:https://lingcoder.github.io/OnJava8/#/最近有个活动的压测,之前也做过其他压测...

阅读文本大概需要3分钟。

今天刷github发现了一个不错的在线的电子书:

https://lingcoder.github.io/OnJava8/#/

最近有个活动的压测,之前也做过其他压测,不过没有这一次复杂。此次我面临的问题是:

1. 所有的接口都经过网关,意味着:入参和出参都需要加密,是所有的参数而不是单个参数的加密;

2.一共是三个接口,接口之间都需要获取上个接口返回的数据的某个值再全部加密后,去请求;

接口大致是这样的:POST url 原参数为{"uid":"",phone":"13531127781"},不过真正上传是把整个参数加密在上传的,还有就是phone是参数,在做压测时肯定需要大量的手机号 ;

经过查询各种资料后,终于一一解决了问题,因此做个记录,以等待以后使用或者希望能帮助其他人;

因为jmeter是使用java语言开发的,使用比较灵活。可以配合jar包,在配合jmeter自带的插件来实现加解密;具体步骤是:

跟开发要一个加解密的jar包,不过你需要之前加解密的类名和方法名;例如这样:

package com.ziroom.encrypt.gui.utils;import com.google.common.base.Strings;import javax.crypto.Cipher;import javax.crypto.SecretKey;import javax.crypto.SecretKeyFactory;import javax.crypto.spec.DESKeySpec;import javax.crypto.spec.IvParameterSpec;import org.slf4j.Logger;import org.slf4j.LoggerFactory;public class DESEncrypt{private static final Logger log = LoggerFactory.getLogger(DESEncrypt.class);private static final String keyString = "vpRZ1kmU";private static final String ivString = "EbpU4WtY";public static String encrypt(String content){try{if (Strings.isNullOrEmpty(content)) {return null;}IvParameterSpec iv = new IvParameterSpec("EbpU4WtY".getBytes());DESKeySpec dks = new DESKeySpec("vpRZ1kmU".getBytes());SecretKeyFactory keyFactory = SecretKeyFactory.getInstance("DES");SecretKey key = keyFactory.generateSecret(dks);Cipher cipher = Cipher.getInstance("DES/CBC/PKCS5Padding");cipher.init(1, key, iv);byte[] result = cipher.doFinal(content.getBytes("utf-8"));return DESPlus.byteArr2HexStr(result);}catch (Exception e){log.error("ENCRYPT ERROR:" + e);}return null;}public static String decrypt(String content){try{if (Strings.isNullOrEmpty(content)) {return null;}IvParameterSpec iv = new IvParameterSpec("EbpU4WtY".getBytes());DESKeySpec dks = new DESKeySpec("vpRZ1kmU".getBytes());SecretKeyFactory keyFactory = SecretKeyFactory.getInstance("DES");SecretKey key = keyFactory.generateSecret(dks);Cipher cipher = Cipher.getInstance("DES/CBC/PKCS5Padding");cipher.init(2, key, iv);byte[] result = cipher.doFinal(DESPlus.hexStr2ByteArr(content));return new String(result, "utf-8");}catch (Exception e){log.error("ENCRYPT ERROR:" + e);}return null;}}

类名就是DESEncrypt,加密方法名是encrypt,解密方法是decrypt;

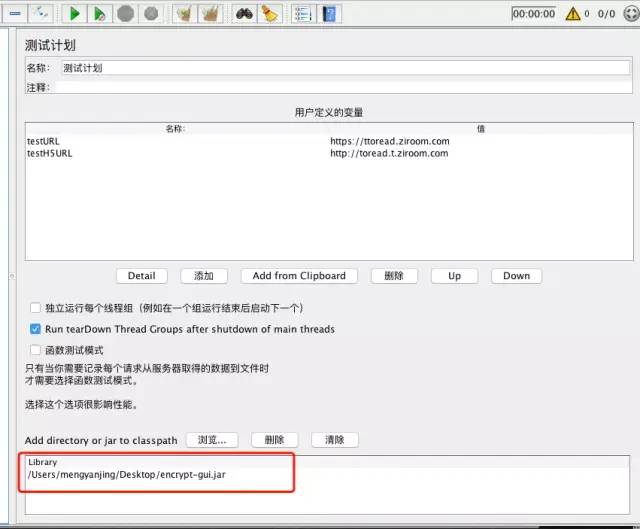

0x01: 有了jar包后,可以把jar包导入jmeter的测试计划里,如下图:

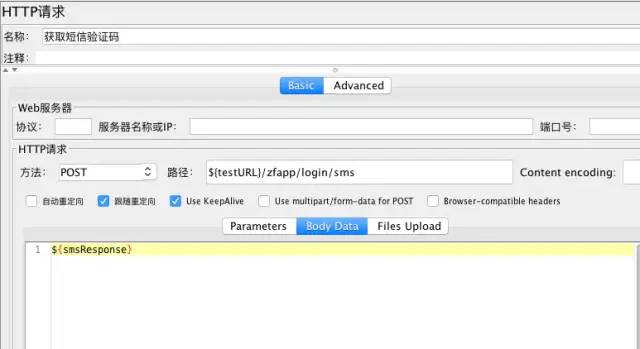

0x02: 接下来是jar包的使用,jmeter有两个插件:前置处理器BeanShell PreProcessor,和后置处理器BeanShell PostProcessor;前者用来处理http请求前的操作,后者则相反;接下来我们来处于加密请求:首先是添加一个 sampler -http请求:

因为请求的内容都是加密后的,所以我们暂时不考虑请求的参数,或者可以简单说一下,上面截图中Body Data里的 ${smsResponse}就是前置处理器的最终加密后参数值;

0x03: 因为文章开篇就说了,phone变量是取值范围很大,如果变量取值范围大就使用使用CSV,但是如果小的话就可以选择“用户参数”;“CSV”是jmeter的一种配置元件,是参数化的一种,具体可以参考这篇文章,我就直接贴我图了,懒得说那么说了。嘻嘻,另外下面是我的批量生成手机号的python代码

import random#生成手机号def create_phone():prelist = ["130", "131", "132", "133", "134", "135", "136", "137","138", "139", "147", "150", "151", "152", "153","155", "156", "157", "158", "159", "186", "187", "188"]phone = random.choice(prelist)+''.join(random.choice("0123456789") for i in range(8))return phone#写入文件def write_file():with open('/Users/mengyanjing/Desktop/phone','a') as f:f.write(create_phone() + '\r')#生成num次手机号,并且写入文件内def batchCreate(num):i = 0while (i<num):write_file()i = i+1if __name__ == '__main__':batchCreate(100)

0x04: 在上面图中写了一个“用户参数”插件,下面来说说它,这个是前置处理器的一种,也是jmeter 参数化的一种,。我此次选用“用户参数”是因为在请求时参数都是加密后的,而加密前的参数必须要找个位置存放,所以就选择了它,废话不多,直接上图:

0x05: 然后再填加一个前置处理器-BeanShell PreProcessor,前面说过jmeter支持java语言来补充一个额外的功能,BeanShell PreProcessor就是可以让你实现你的额外需求(把参数加密)。太具体的不说了,直接贴图把。需要指出的是:vars.put("A",A),可以把你获取的内容放入jmeter的全局变量,调用的使用直接使用  {smsResponse}就是这么来的;C = vars.get("C") 方法可以从jmeter的用户参数插件内获取你输入的内容;

{smsResponse}就是这么来的;C = vars.get("C") 方法可以从jmeter的用户参数插件内获取你输入的内容;

备注:如果想查看是否真正加密成功,可以添加一个Debug Sampler在后面填写你加密后的参数,如图所示:

0x06: 最终就是解密了,这个时候需要添加的是BeanShell PostProcessor,从名称就可以看出它是jmeter的后置处理器,可以实现把服务器返回来的值进行处理,直接贴图吧,贴图前还是需要指出String response_data = prev.getResponseDataAsString();是用来获取服务器返回值的通用方法

写在最后,顺便在提提jmeter的正则表达式,之前写过一篇文章用来介绍过,具体可以查看我是传送门;因为这次需求是需要提取解密后的内容,当时懵逼了很久,后来看到了正则表达式竟然有一个Jmeter Variable Name to use,哈哈哈,正好解决了我的需求,具体看截图把,懒得写太多了。

作者:井湾村夫来源:https://www.jianshu.com/p/597f127f38d9

☆

往期精彩

☆

关注我每天进步一点点

你点的在看,我都当成了喜欢

更多推荐

已为社区贡献13条内容

已为社区贡献13条内容

所有评论(0)