Apache CXF Aegis databinding SSRF 高危漏洞修复

2、Spring Web UriComponentsBuilder URL解析不当漏洞修复。Spring Web UriComponentsBuilder URL解析不当漏洞。1、Apache CXF Aegis databinding SSRF漏洞修复。Apache CXF Aegis databinding SSRF漏洞。进入服务器搜索 databinding。三、maven包升级版本查询。如

·

一、漏洞修复

Apache CXF Aegis databinding SSRF漏洞

Spring Web UriComponentsBuilder URL解析不当漏洞

二、修复步骤

1、Apache CXF Aegis databinding SSRF漏洞修复

步骤:

进入服务器搜索 databinding

find -name '*databinding*'

发现版本是3.1.6

果断升级到3.5.8

<dependency>

<groupId>org.apache.cxf</groupId>

<artifactId>cxf-rt-frontend-jaxws</artifactId>

<version>3.5.8</version>

</dependency>

<dependency>

<groupId>org.apache.cxf</groupId>

<artifactId>cxf-rt-transports-http</artifactId>

<version>3.5.8</version>

</dependency>

2、Spring Web UriComponentsBuilder URL解析不当漏洞修复

找到了spring-web

<dependency>

<groupId>org.springframework</groupId>

<artifactId>spring-web</artifactId>

<!-- 修复漏洞升级版本 -->

<version>5.3.32</version>

</dependency>三、maven包升级版本查询

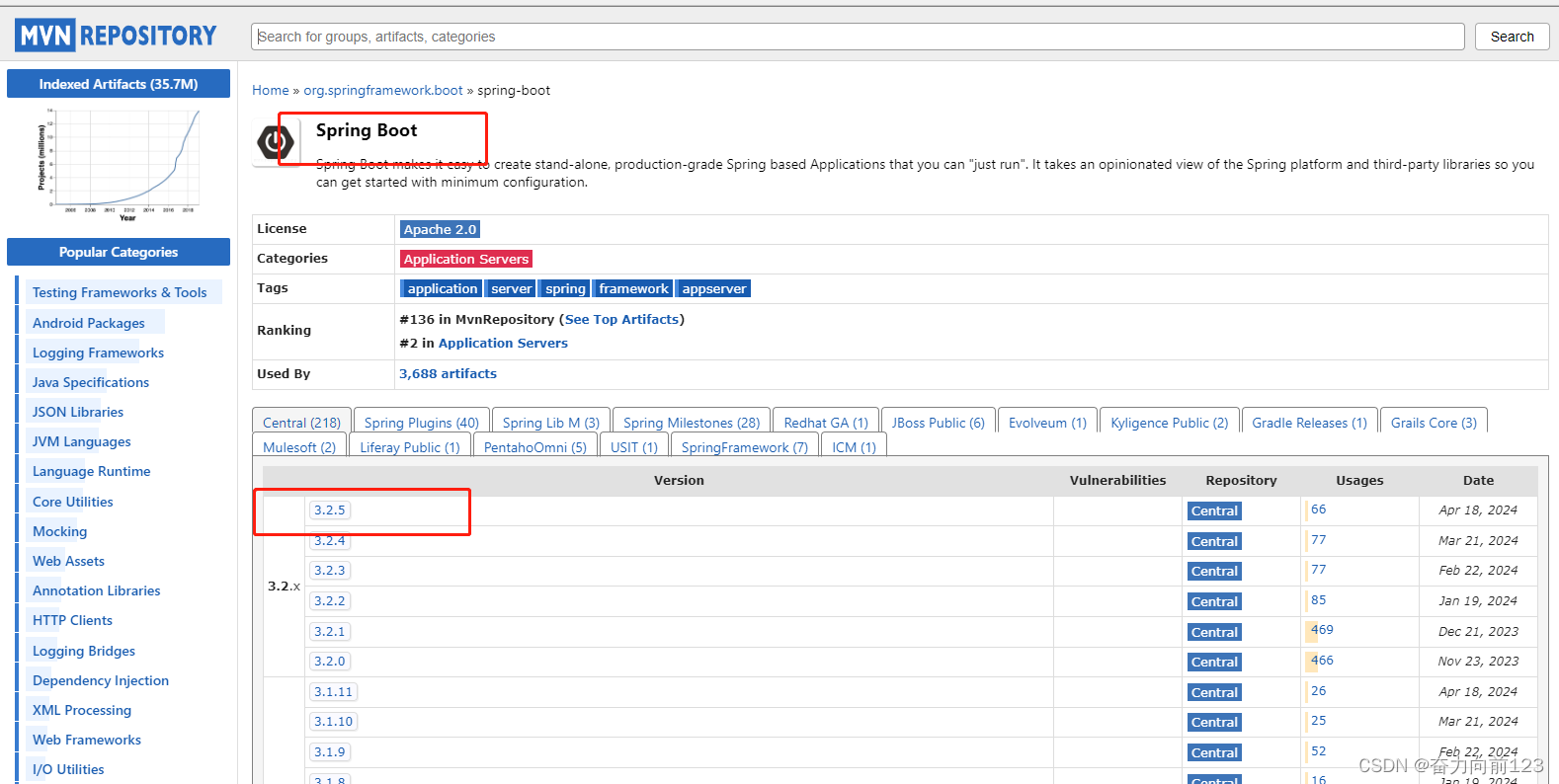

打开https://mvnrepository.com/搜索

如搜索spring-boot

获取maven

<!-- https://mvnrepository.com/artifact/org.springframework.boot/spring-boot -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot</artifactId>

<version>3.2.5</version>

</dependency>

四、web漏洞修复日常工作

Web漏洞修复是一个涉及多个步骤的过程,旨在识别和修复Web应用程序中的安全漏洞。

- 漏洞识别和评估:

- 使用自动化扫描工具(如Nessus、AppScan、Goby、Nikto、OWASP ZAP等)对Web应用程序进行扫描,以发现潜在的安全漏洞。

- 分析扫描结果,确定漏洞的类型、严重性和潜在影响。

- 优先处理那些对系统安全构成严重威胁的漏洞。

- 漏洞验证:

- 手动验证自动化扫描工具发现的漏洞,以确保其真实性和可利用性。

- 尝试利用漏洞,以了解攻击者可能如何利用它们来攻击系统。

- 制定修复计划:

- 根据漏洞的严重性和影响范围,制定详细的修复计划。

- 确定修复漏洞所需的步骤、资源和时间。

- 分配任务给相应的开发人员或维护人员,并设置修复的截止日期。

- 实施修复:

- 根据修复计划,对Web应用程序进行必要的修改和更新。

- 对于已知的漏洞,可以参考相关的安全公告和修复指南来实施修复。

- 在修复过程中,注意遵循最佳的安全实践和开发标准。

- 验证修复效果:

- 在修复完成后,重新运行自动化扫描工具来验证漏洞是否已被成功修复。

- 手动验证修复效果,确保系统不再存在已知的安全漏洞。

- 记录和报告:

- 记录所有的漏洞信息、修复计划和修复过程,以便将来参考和审计。

- 编写漏洞修复报告,向管理层或相关利益方报告漏洞修复的结果和状态。

- 持续监控和更新:

- 定期对Web应用程序进行安全扫描和漏洞评估,以发现新的安全漏洞。

- 及时更新系统和应用程序,以修复已知的安全漏洞和潜在的安全风险。

- 监控安全公告和漏洞信息,以便及时了解新的安全威胁和攻击方式。

除了上述步骤外,以下是一些建议的Web安全最佳实践,可以帮助您减少Web漏洞的风险:

- 最小权限原则:只授予应用程序所需的最小权限来执行其任务。这可以减少潜在的安全风险。

- 输入验证和过滤:对用户输入进行严格的验证和过滤,以防止恶意输入和攻击。

- 错误处理:不要向用户显示详细的系统错误信息,以防止攻击者利用这些信息来攻击系统。

- 安全编码实践:遵循安全编码实践和标准,以减少代码中的安全漏洞。

- 安全审计和测试:定期对Web应用程序进行安全审计和测试,以确保其安全性和稳定性。

开放原子开发者工作坊旨在鼓励更多人参与开源活动,与志同道合的开发者们相互交流开发经验、分享开发心得、获取前沿技术趋势。工作坊有多种形式的开发者活动,如meetup、训练营等,主打技术交流,干货满满,真诚地邀请各位开发者共同参与!

更多推荐

已为社区贡献22条内容

已为社区贡献22条内容

所有评论(0)