旁注、越权、跨库、CDN相关

1)目标敏感文件泄露(7kb,破壳),例如:phpinfo之类的探针、"info.php", "phpinfo.php", "test.php", "l.php"、GitHub信息泄露等。在同一服务器上有多个站点,我们要攻击的这个站点假设没有漏洞,我们可以攻击服务器上的任意一个站点,这个就是旁注。4)无论是用社工还是其他手段,拿到了目标网站管理员在CDN的账号,从而在从CDN的配置中找到网站的真实

旁注原理

在同一服务器上有多个站点,我们要攻击的这个站点假设没有漏洞,我们可以攻击服务器上的任意一个站点,这个就是旁注

多端口需要知道IP 可以用尖刀,fscan,goby 探测

IP逆向查询(知道域名)

- 可通过ping 域名获取其相关IP地址,之后通过IP地址反查获取其旁注的域名

http://tool.chinaz.com/Same/

http://dns.aizhan.com/

http://www.11best.com/ip/

获得两个域名(通过域名查询)

两个域名在一台服务器上,并且没有cdn

通过在线Ping都为一个IP证实确实没有cdn

- 很多站点没有做ip逆向查询,就是不能用IP查域名,要在dns做了解析才可以

通过IP查询

目录越权

- 运维人员使用了同一个中间件用户而造成目录越权,同时中间件用户权限过高也可以造成目录越权。

访问输入密码,打开文件查看密码

可以看到后台

可以看到其他网站的后台,因为所有网站都由一个用户管理

都是IUSR用户

电脑管理

隶属于user组

设置密码

将网站2的用户改为123

把这个删掉

再次访问没有权限,因为不是同一个用户管理

- 网站使用同一个用户管理,进入一个网站可以访问这个用户管理的所有同级目录

- 每个网站一个用户比较安全,一个用户出现问题其余网站没有问题

SQL跨库查询

跨库查询是指由于权限设置不严格,导致普通帐号被授予过高的权限,从而使得其可以对其他的数据库进行操作。比如,在mysql中,informatin_schema

这个表默认只有root有权限进行操作。但是如果一个普通账户权限过高后,他便可以对该数据库进行操作,从而影响整个mysql数据库的运行。

一个网站建立在数据库里面建立一个用户,相对安全

CDN绕过

- 如何判断cdn

nslookup 进行检测

ping 检测,IP为一个就是没有cdn

http://ping.chinaz.com/

http://ping.aizhan.com/

http://ce.cloud.360.cn/

在线ping

- 绕过方法

1、ping 一个不存在的二级域名,如果ping通

对方开启了泛域名解析

2、查看 IP 与 域名绑定的历史记录,可能会存在使用 CDN 前的记录

https://dnsdb.io/zh-cn/ ###DNS查询

https://x.threatbook.cn/ ###微步在线

http://toolbar.netcraft.com/site_report?url= ###在线域名信息查询 http://viewdns.info/ ###DNS、IP等查询

https://tools.ipip.net/cdn.php ###CDN查询IP

https://securitytrails.com/domain/oldboyedu.com/dns

IP都访问一下,可能有真实IP

3.查询子域名

(1)微步在线(https://x.threatbook.cn/)

(2)Dnsdb查询法(https://dnsdb.io/zh-cn/)

(3)Google 搜索Google site:baidu.com -www就能查看除www外的子域名

(4)各种子域名扫描器

(5)网络空间引擎搜索法

常见的有以前的钟馗之眼,shodan,fofa搜索。

4、利用SSL证书寻找真实原始IP

5、网站漏洞查找

1)目标敏感文件泄露(7kb,破壳),例如:phpinfo之类的探针、"info.php", "phpinfo.php", "test.php", "l.php"、GitHub信息泄露等。

2)查看漏洞扫描报警信息,手工造成页面报错

3)XSS盲打(留言),命令执行反弹shell,SSRF等。

4)无论是用社工还是其他手段,拿到了目标网站管理员在CDN的账号,从而在从CDN的配置中找到网站的真实IP。

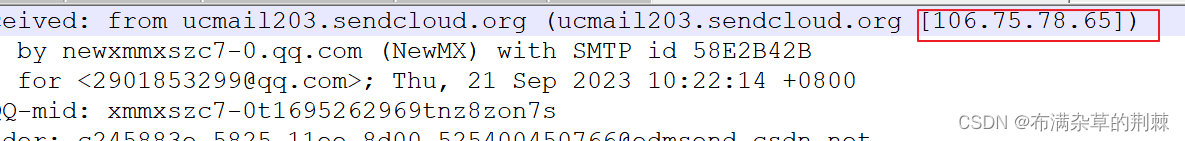

6、网站邮件订阅查找

RSS邮件订阅,很多网站都自带 sendmail,会发邮件给我们,此时查看邮件源码里面就会包含服务器的真实 IP 了。

导出eml文件

7、通过国外服务器ping对方网站,国内很多CDN厂商在国外没做CDN加速

8、用 Zmap 扫全网、DDOS把 CDN 流量打光

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)