Gophish:一款功能强大的开源网络钓鱼测试工具

外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WJvc9in1-1690163332100)(data:image/gif;[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XxXU8U2d-1690163332103)(data:image/gif;是一款功能强大的开源网络钓鱼测试工具,该工具专为企业安全管理人员和渗透测试人员设计,该工具

关于Gophish

Gophish是一款功能强大的开源网络钓鱼测试工具,该工具专为企业安全管理人员和渗透测试人员设计,该工具不仅能够帮助广大管理人员对企业员工进行安全意识培训,而且还能够快速轻松地设置和执行网络钓鱼服务。

工具安装

Gophish的安装非常简单,广大研究人员只需要访问该项目的【

Releases页面】下载并提取zip压缩包,然后直接运行代码文件即可。Gophish提供了针对Windows、macOS和Linux操作系统平台的对应代码。

源码构建

如果你想要自行动手从源码构建Gophish的话,请在本地设备上安装并配置好Go v1.10+版本环境。

首先,我们需要使用下列命令将该项目源码克隆至本地:

git clone https://github.com/gophish/gophish.git

然后切换到项目根目录下,并运行构建命令:

cd gophish

go build

运行完成后,我们将会看到当前工作目录下出现一个名为gophish的代码文件。

Docker使用

我们也可以直接通过 官方Docker容器来使用Gophish。

工具配置

运行了Gophish代码后,我们就可以打开浏览器并访问https://localhost:3333,然后使用日志输出中提供的默认用户名和密码登录即可,例如:

time="2020-07-29T01:24:08Z" level=info msg="Please login with the username admin and the password 4304d5255378177d"

Gophish v0.10.1之前的版本默认用户名为admin,默认密码为gophish。

创建SSL证书和私钥

我们可以使用给下列命令创建SSL证书并生成密钥:

openssl req -newkey rsa:2048 -nodes -keyout gophish.key -x509 -days 365 -out gophish.crt

上述命令将创建两个文件,即gophish.key和gophish.crt,我们需要将这两个文件移动到Gophish的根目录中,然后在config.json文件中完成配置:

"admin_server" : {

"listen_url" : "127.0.0.1:3333",

"use_tls" : true,

"cert_path" : "gophish.crt",

"key_path" : "gophish.key"

}

工具运行

执行Gophish代码后,我们将会看到如下所示的输出数据:

gophish@gophish.dev:~/src/github.com/gophish/gophish$ ./gophish

time="2020-06-30T08:04:33-05:00" level=warning msg="No contact address has been configured."

time="2020-06-30T08:04:33-05:00" level=warning msg="Please consider adding a contact_address entry in your config.json"

time="2020-06-30T08:04:33-05:00" level=info msg="Please login with the username admin and the password 1178f855283d03d3"

time="2020-06-30T08:04:33-05:00" level=info msg="Starting phishing server at http://0.0.0.0:80"

time="2020-06-30T08:04:33-05:00" level=info msg="Starting IMAP monitor manager"

time="2020-06-30T08:04:33-05:00" level=info msg="Starting admin server at https://127.0.0.1:3333"

time="2020-06-30T08:04:33-05:00" level=info msg="Background Worker Started Successfully - Waiting for Campaigns"

time="2020-06-30T08:04:33-05:00" level=info msg="Starting new IMAP monitor for user admin"

工具运行截图

许可证协议

本项目的开发与发布遵循

MIT开源许可证协议。

项目地址

Gophish :【 GitHub传送门】

参考资料

ophish.com/)

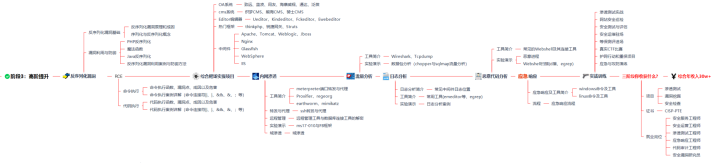

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-5PfTiM9R-1690163332095)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-5PfTiM9R-1690163332095)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

阶段一:基础入门

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-9jfLJ3k6-1690163332098)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-9jfLJ3k6-1690163332098)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完即可年薪15w+

阶段二:技术进阶(到了这一步你才算入门)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WJvc9in1-1690163332100)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WJvc9in1-1690163332100)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XxXU8U2d-1690163332103)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XxXU8U2d-1690163332103)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-4kImSOaR-1690163332106)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-4kImSOaR-1690163332106)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

同学们可以扫描下方二维码获取哦!

更多推荐

已为社区贡献7条内容

已为社区贡献7条内容

所有评论(0)